آموزش های ابتدایی هک و امنیت

هک به معنی سود بردن از یک روش سریع و هوشمندانه برای حل یک مشکل در رایانه میباشد. در علوم مربوط به رایانه معنی هک گاه مساوی معنی کرک (crack) که رمزگشایی است نیز عنوان میشود. در گفتگوهای امروزی هک به معنی نفوذ به یک سیستم رایانهای است؛ و کرک نیز به معنی رمزگشایی است و کراکر (به انگلیسی: Cracker) به فرد گشاینده رمز میگویند.

1- چگونه هک کنیم:

1- از ترمینال * nix برای دستورات استفاده کنید. Cygwin به تقلید * nix برای کاربران ویندوز کمک خواهد کرد. Nmap به طور خاص با استفاده از WinPCap برای اجرا در ویندوز و Cygwin نیاز ندارد. با این حال، Nmap به دلیل عدم وجود سوکت های خام در سیستم های ویندوز ضعیف عمل می کند. شما همچنین باید از لینوکس یا BSD استفاده کنید که هر دو انعطاف پذیرتر هستند. اکثر توزیعهای لینوکس با بسیاری از ابزارهای مفید پیش نصب شده است.

به جای اینکه در Windows 10 Fall Creators Update و بعدا ترمینال * nix را در فروشگاه ویندوز پیدا کنید، ویندوز با استفاده از زیر سیستم ویندوز لینوکس می تواند خطوط فرمان لینوکس را تقلید کند.

2- ابتدا دستگاه خود را ایمن نگه دارید اطمینان حاصل کنید که تمام تکنیک های رایج را به خوبی از خودتان محافظت کرده اید. با اصول اولیه شروع کنید اما مطمئن شوید که مجوز حمله به هدف خود دارید: یا به شبکه خود حمله کنید، درخواست اجازه کتبی داده یا آزمایشگاه خود را با ماشین های مجازی تنظیم کنید. حمله به یک سیستم، بدون توجه به محتوای آن، غیرقانونی است و شما را در معرض مشکل قرار می دهد.

3- هدف را آزمایش کنید. آیا می توانید به سیستم از راه دور برسید؟ در حالی که شما می توانید از ابزار پینگ (که در اکثر سیستم عامل های گنجانده شده است) استفاده کنید تا ببینید آیا هدف فعال است، شما همیشه نمی توانید به نتایج اعتماد کنید – آن را به پروتکل ICMP متصل می شود، که به راحتی توسط مدیران سیستم پارانوئید متوقف می شود.

4- سیستم عامل (OS) را تعیین کنید. یک اسکن از پورت ها را انجام دهید و برای انجام یک اسکن پورت، pOf یا nmap را امتحان کنید. این به شما پورت هایی را که در دستگاه و سیستم عامل باز هستند نشان می دهد و حتی می تواند به شما بگوید که چه نوع فایروال یا روتر آنها استفاده می کنند تا بتوانید یک عملیات را برنامه ریزی کنید. شما می توانید تشخیص سیستم عامل را در nmap با استفاده از سوئیچ -O فعال کنید.

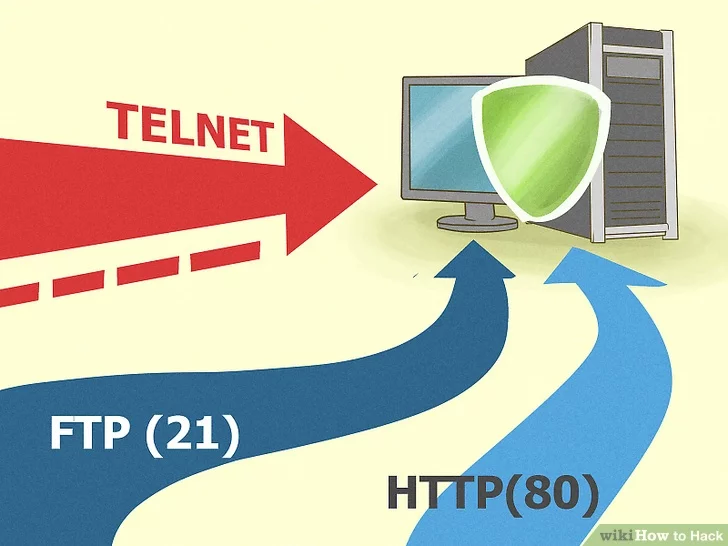

5- مسیر یا پورت باز در سیستم را پیدا کنید. پورت های متداول مانند FTP (21) و HTTP (80) اغلب به خوبی محافظت می شوند و احتمالا تنها در معرض سوء استفاده قرار می گیرند تا کشف شوند.

6- رمز عبور یا فرایند تأیید اعتبار را Crack کنید. چندین روش برای کرک یک رمز عبور وجود دارد، از جمله نیروی بی قاعده. استفاده از نیروی بی قاعده در رمز عبور تلاش برای امتحان هر رمز عبور ممکن است در یک فرهنگ لغت از قبل تعریف شده از نرم افزار خشن نیرو است.

7- سعی کنید امتیاز فوق العاده کاربر و امتیازات ریشه را در صورت انتخاب یک ماشین * nix و یا امتیازات مدیر را در هنگام استفاده از سیستم های ویندوز دریافت کنید.

8- از ترفندهای مختلف استفاده کنید. اغلب، برای به دست آوردن موقعیت فوق العاده کاربر، شما باید از تاکتیک هایی مانند ایجاد یک سرریز بافر استفاده کنید که باعث می شود حافظه را تخلیه کند و به شما اجازه می دهد یک کد را تزریق کنید یا یک کار را در سطح بالاتر از آنچه که به طور معمول مجاز هستید انجام دهید.

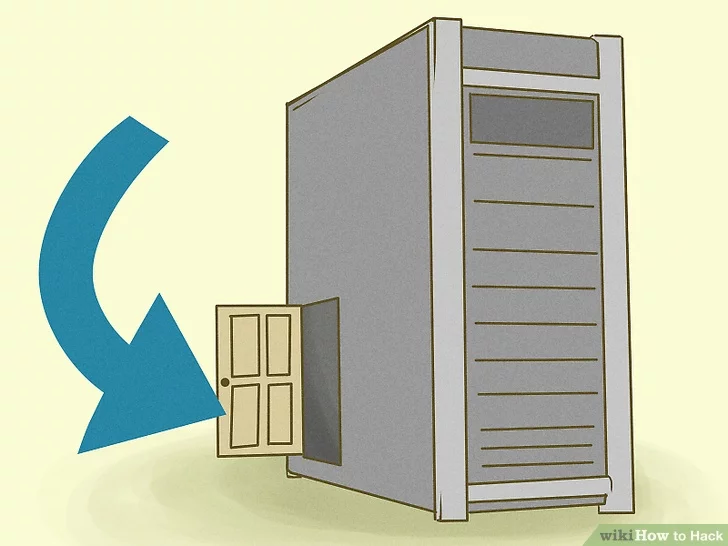

9- ایجاد یک درپشتی هنگامی که شما کنترل کامل بر یک ماشین را به دست آورده اید، ایده خوبی است که مطمئن شوید که می توانید دوباره بجنگید. این می تواند توسط backdooring یک سرویس مهم سیستم مانند سرور SSH انجام شود. با این حال، در پشت سیستم شما ممکن است در طول ارتقا سیستم بعدی حذف شود. یک هکر واقعا با تجربه به خود کامپایلر پشتبانی می کند، بنابراین هر نرم افزار کامپایل شده می تواند راه بالقوه ای برای بازگشت باشد.

10- رد پا های خود را پوشش دهید اجازه ندهید که مدیر بداند که سیستم به خطر افتاده است. وب سایت را تغییر ندهید (اگر وجود داشته باشد) و فایلهای بیشتری را ایجاد نکنید که واقعا نیاز دارید. هیچ کاربر اضافی ایجاد نکنید. به سرعت عمل کنید. اگر شما یک سرور مانند SSHD را نصب کردید، مطمئن شوید رمز عبور مخفی شما سخت است. اگر کسی سعی در ورود با این رمز عبور داشته باشد، سرور باید به آنها اجازه دهد، اما نباید حاوی اطلاعات مهم باشد.